AWS の MFA 設定

MFAは

Multi

Factor

Authenication

の略名

これは、最近のIDとパスワードの設定だけだと

セキュリティが突破されてしまうため導入されたもの

基本的にAWSにログインしているアカウントが

root アカウント扱いで、AWSをコントロールすることになる

でも、これをとられるということは

サーバーの root権限をとられるようなもの

もしこれをとられると知らない間に使用料金が増える

というまさにクラウド破産になっていまいます

このためMFAを使った2要素認証を設定します

今回の設定は

のMFA設定

そしてデバイスの認証コードに関しては

IAMの使い方: バーチャルMFAを設定してみた

を参考にさせていただきました

このような2段階の認証は

Google アカウントなどでも設定することがあります

楽天銀行の場合だと

ID、パスワード以外に

ワンタイムパスワードを使用しています

なお、MFAは AWSユーザだけでなく

IAMアカウントにも設定できます

MFAを使うには認証コードを発行するデバイスが必要です

MFAデバイスは

アプリなどを使った仮想MFAデバイスと

実際に端末を購入するタイプの

ハードウェアMFAデバイスがあります

ちなみに、ハードと仮想のMFAについては

Multi-Factor Authentication

に詳細が掲載されています

ハードだと値段は

12.99 USD から 19.99 USD になります

さすがにハードウェア購入するのは

結構お金がかかりますので

今回は仮想MFAアプリを使います

使用するのは Google 認証システムというアプリです

これなら iPhone Android どちらでも使えます

今回はAndroid で行います

https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2

インストールできたら、次にAWSのコンソール画面から

設定していきます

セキュリティ&アイデンティティ

の中の

Identitiy & Access Management

をクリックします

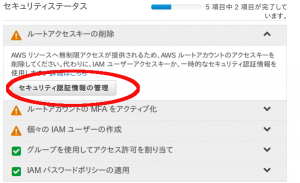

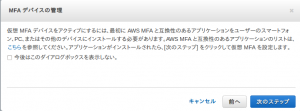

するとセキュリティステータスが表示されます

すでにいくつか設定がしてありますが

まず root アクセスキーを削除しておきます

これはいくら MFA を設定しても

root アクセスキーが漏れていると意味がありません

公開鍵認証を設定しても

鍵がもれているようなものです

ルートアクセスキーの削除をクリックし

セキュリティ認証情報の管理をクリックします

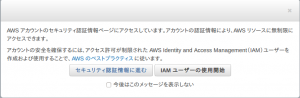

次にダイアログの

セキュリティ認証情報に進む

をクリックします

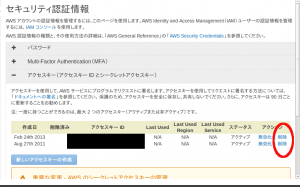

次に、セキュリティ認証情報の中の

アクセスキー(アクセスキーIDとシークレットアクセスキー)

をクリックし

存在するキーを削除します

削除すると緑色のチェックがつくので

次に

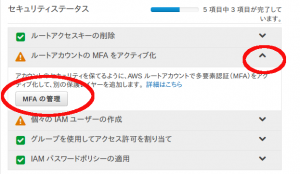

ルートアカウントのMFAをアクティブ化

をクリック

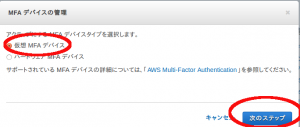

MFAの管理

をクリックします

ダイアログが表示されるので

仮想MFAデバイスを選び

次のステップをクリックします

デバイス管理について説明がでます

読んだら、次のステップをクリックします

認証のための画面になりますので

QRコードを読み込んで

認証コードを入れたら

仮想MFAのアクティブ化をクリックします

今回は Android で行います

アプリを起動したら

アカウントを設定 > バーコードをスキャン

を選択してQRコードを読み込みます

すると6桁の数字がでるので

最初の欄に入力します

少しまつと数字が変わるので

この認証コードを

2番めの欄に入力します

これで認証がされます

もし、画面で緑チェックがついていない場合、

一度ダッシュボードから

Identitiy & Access Management

を選択すると反映されます

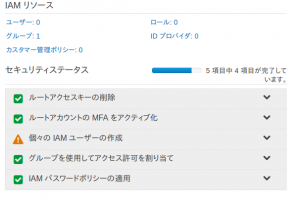

実際に反映されているかを確かめるため

別のブラウザをつかって検証します

まずは今までと同じようにログインします

すると次にAuthenication Code の入力を求められるので

認証システムアプリに表示されている

認証コードを入力し

Sign in using our secure server

をクリックし、サインインします

これで2段階認証が設定されました

コメント