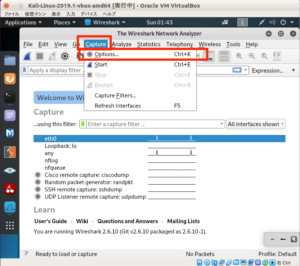

Wireshark

wireshark

で起動

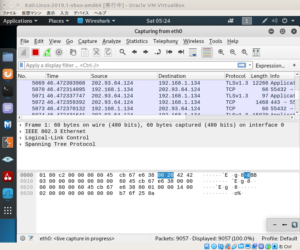

キャプチャを開始するには

Capture > Options

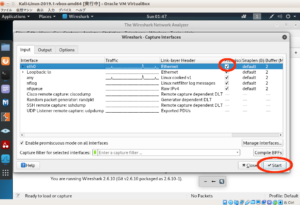

これでどのLANアダプターをキャプチャするか選択できる

今回は eth0 にするので

Promiscuous にチェックがあるのを確認

Start をクリック

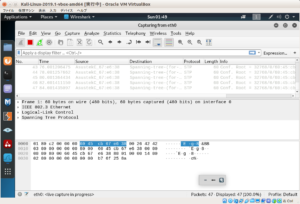

これでキャプチャが開始される

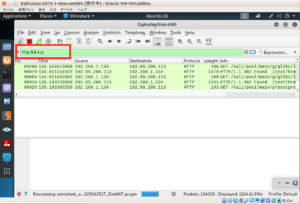

次にHTTPパケットを観察するので

Firefox を起動し

適当に巡回しておく

このままだとわかりにくいので

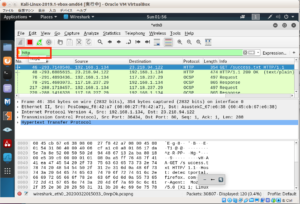

http に絞り込み Enter

OCSP も表示されるが

これは公開鍵証明書の失効状態を取得するプロトコル

ほかにもSSDP が表示されることもある

SSDP は

ネットワーク上のUPnPデバイスを検出するためのプロトコル

詳しくは

SSDPとは

を参考に

SSDPを除外したいのなら

http && tcp

とすればOK

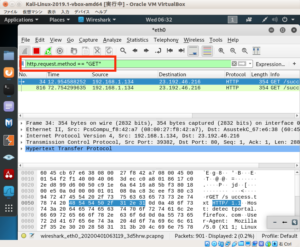

もしGETのみ表示したいのなら

http.request.method == “GET”

とすればOK

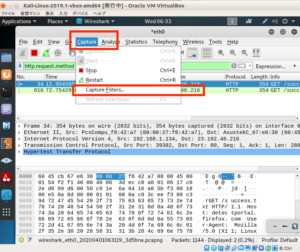

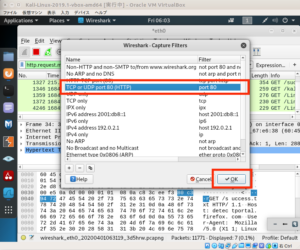

次にキャプチャフィルター

特定のパケットのみ取得するようになるので

ストレージ圧迫を軽減できるようになる

Capture > Capture Filters …

をクリック

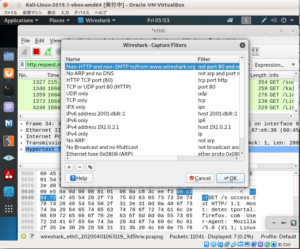

これでフィルターが表示されるので

選択してOKを押せば絞り込みができる

構文で

host IPアドレス

となっているなら

指定したIPアドレスとの送受信をキャプチャ

ip src host IPアドレス

なら

送信元が指定したIPアドレスのパケットのみキャプチャ

port ポート番号

なら

指定したポートの通信をキャプチャ

not icmp

なら

ICMPパケット以外をキャプチャ

tcp dst port ポート番号

なら

宛先ポート番号が指定したポート番号のパケットだけキャプチャ

となる

例えば

HTTP TCP Port(80)

とすると

表示されるものが絞られる

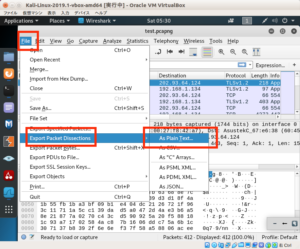

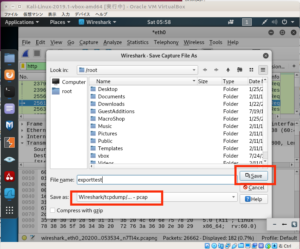

なおキャプチャしたデータは

pcap もしくは

pcapng で保存される

ctrl + s で保存ができる

デフォルトは

pcapng 形式での保存となる

テキストエディタで参照したいのなら

File > Export Packet Disections >

As Plain Text

とするとテキスト形式で出力できる

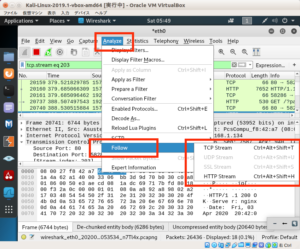

また1つ1つのパケットをみるより

全体をみるのなら

Analyze > Follow で

TCPやHTTPなどのストリームをみることができる

もし平文で認証データが送信されているのなら

ここで確認ができる

またデータストリームのエクスポートするだけなら

NetworkMiner が便利らしい

インストール方法については

NETRESEC Network Security Blog – Tag : Linux

を参考に

ただし

pcapng は使えないので

pcap 形式で保存する必要がある

ctrl + shift + s で Save as となるので

保存形式を

pcap で保存する

なお

pcap の大きさによってはフリーズするので

その場合

editcap などでファイルを分割する

コメント